[이슈밸리=권동혁 기자] 국가인권위원회와 경찰청을 사칭한 사이버 공격 배후에 북한 해커 집단이 있는 것으로 의심되는 정황이 발견된 것으로 확인됐다.

사이버 보안 기업 지니언스는 2일 '경찰청과 국가인권위를 사칭한 코니 APT(해킹) 캠페인 분석' 보고서를 통해 국내 공공기관을 사칭해 이메일을 보낸 '스피어 피싱'에서 북한어가 식별됐다고 밝혔다.

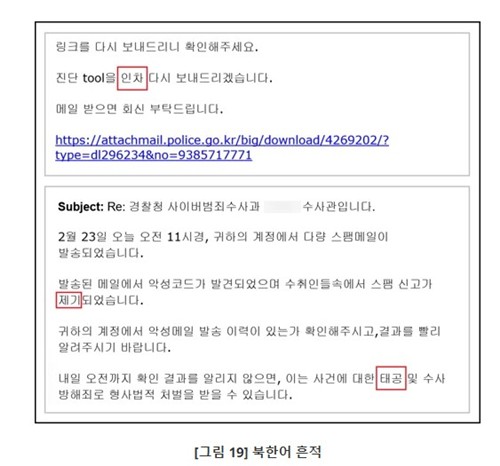

보고서에 따르면 경찰청 수사관을 사칭한 피싱 메일 작성자는 '즉시'라는 뜻으로 북한에서 쓰는 '인차'를 썼고 일을 게을리한다는 '태업'을 '태공'이라고 썼다.

스팸 신고를 신고하거나 제출한다는 표현 대신 '제기'한다고 쓴 것도 북한식 표현이라는 설명이다.

보고서는 "사이버 위협 행위자들이 모국어 노출을 최소화하려고 나름의 주의를 기울이지만 평소 자주 쓰는 언어적 습관이 그대로 표출되기도 한다"고 설명했다.

해킹 메일은 '조호 메일'이라는 이메일 서비스를 사용한 것으로 파악됐다.

이는 인도에 본사를 둔 무료 이메일 서비스로, 가입자가 도메인명을 직접 설정해 계정을 만들 수 있어서 국내 공공기관과 유사한 이메일 주소로 메일을 보내는 데 악용하기 쉽다. 과거 북한발 사이버 공격에서도 발견됐다.

인권위와 경찰청을 사칭한 사이버 공격자는 조호 메일 서비스를 이용해 공식 이메일 계정과 유사한 'humanrights.co.ke', 'police.co.ke' 계정을 썼다.

이들은 공격 초기부터 악성파일 첨부나 URL 링크를 삽입해 경계심을 일으키지 않고 단순 텍스트만 보내 해킹 공격이라는 점을 파악하지 못하도록 했다.

경찰청 관계자를 사칭하며 "우리 과에서 진행하고 있는 해킹 사건에서 귀하의 메일 계정 정보가 침해당한 사실이 확인됐다.

이에 대한 설명서를 작성 중이니 메일을 회신하면 보완해 보내겠다"는 식으로 일차적으로 소통한 뒤 다음 단계에서 악성 파일이나 링크를 첨부하는 방식이다.

보고서는 "한국에서 관찰되는 해킹 공격은 기술과 전략 측면에서 점차 지능화되고 있다"며 "위협 행위자가 특정 기관·단체 소속 인물의 신원 정보를 탈취한 뒤 무단 도용해 공격하는 사례도 있다"고 경고했다.